mspy soit disant une application de contrôle parental…

Pourtant, elle permet de visualiser les échanges sur Tinder (pourquoi ne pas juste bloquer l’app?) et contient un keylogger…

La démo éffrayante de l’outil: https://demo.mspy.com/dashboard.html

Pourtant, elle permet de visualiser les échanges sur Tinder (pourquoi ne pas juste bloquer l’app?) et contient un keylogger…

La démo éffrayante de l’outil: https://demo.mspy.com/dashboard.html

Un projet de loi propose d’obliger l’AFNIC qui gère notamment l’extension .fr à refuser l’enregistrement ou le renouvellement de tout domaine « susceptible de porter atteinte à l’ordre public ou aux bonnes mœurs ou à des droits garantis par la Constitution ou par la loi ».

Avec un tel texte, sera-t’il possible de renouveler ou d’enregistrer:

extinctionrebellion.fr, manifestation.fr, sextoy.fr ou encore anouslepouvoir.fr ?

La censure ça suffit !

I. – A titre expérimental et jusqu’au 30 juin 2025, à la seule fin d’assurer la sécurité de manifestations sportives, récréatives ou culturelles, qui, par leur ampleur ou leurs circonstances sont particulièrement exposées à des risques d’actes de terrorisme ou d’atteinte grave à la sécurité des personnes, les images collectées au moyen de systèmes de vidéoprotection autorisés sur le fondement de l’article L. 252-1 du code de sécurité intérieure et de caméras installées sur des aéronefs autorisées sur le fondement du chapitre II du titre IV du livre II du même code dans les lieux accueillant ces manifestations et à leurs abords, ainsi que dans les moyens de transport et sur les voies les desservant, peuvent faire l’objet de traitements comprenant un système d’intelligence artificielle.

Bien qu’elle soit prétendument circonscrite aux JO, il n’en est rien : la VSA est un projet politique du gouvernement qui n’attendait qu’une occasion pour sortir des cartons

Un message a été scindé en un nouveau sujet : Proposition de loi censure des noms de domaine

Toute l’efficacité de cet outil est donc dans sa précision. « Ils nous ont dit que la personne visée était la personne touchée », indique Coline Bouillon, avocat d’Anti. Pourtant, cette précision est questionnée par la gendarmerie elle-même : « Dans une manifestation, une personne peut avoir été marquée par l’ADN chimique [les marqueurs peuvent être de l’ADN de synthèse] sans que l’on n’ait rien à lui reprocher. En effet, participer à une manifestation n’est pas illégal, c’est une liberté fondamentale », déclarait le directeur général de la gendarmerie nationale, le général Christian Rodriguez, à la même commission d’enquête.

Le propriétaire d’un Model Y a saisi la justice pour attaquer Tesla, sous fond de violation de vie privée. Plusieurs employés du constructeur ont visionné et partagé des images captées par les voitures, dans le simple but de se divertir.

Récemment, les médias ont rapporté que le département de cybersécurité du FBI avait acheté de grandes quantités de données internet. Ces données ont été achetées à une petite entreprise inconnue basée en Floride. Team Cymru, qui se présente comme le leader mondial du renseignement sur les cybermenaces, vend un accès au trafic en masse et informe ses clients qu’elle peut fournir une passerelle vers une « super majorité des activités sur l’internet ». Plusieurs agences fédérales leur ont déjà acheté des services dans le passé.

NSO Group est mort, vive QuaDream ! Cette société israélienne mettrait à disposition des outils permettant d’espionner les iPhone de personnes ciblées, généralement des opposants politiques, des journalistes ou des activistes. Microsoft et le Citizen Lab viennent de révéler ses agissements à travers le monde.

Tout ce qui lui est transmis est transformé en donnée d’apprentissage, ce qui permet d’améliorer continuellement les performances de l’intelligence artificielle. Mais la conséquence, c’est que ce qu’on partage avec ChatGPT, on le partage

potentiellementaussi avec d’autres utilisateurs.

La firme de reconnaissance faciale Clearview AI a déjà effectué près d’un million de recherches pour la police américaine. Dans le cadre d’une récente interview, le CEO de ladite entreprise reconnaît même qu’elle a transmis 30 milliards de photos extraites de Facebook (sans permission des internautes) à la police.

Deuxio, les données biométriques comportent leur propre risque en matière de sécurité. Contrairement à un mot de passe, les données biométriques ne peuvent pas être modifiées. Si des empreintes digitales sont divulguées, l’on ne peut pas les réinitialiser comme un mot de passe. En sus, un visage peut être scanné à tout moment et en tout lieu, sans le consentement de l’individu concerné. Cela signifie que les données biométriques peuvent en fait être stockées dans une série de bases de données, dont les mesures de sécurité peuvent être inadéquates.

La technologie de reconnaissance faciale est également connue pour fonctionner relativement bien sur les visages blancs et masculins, alors qu’elle présente un taux élevé d’inexactitude sur les personnes de couleur, en particulier si elles sont de sexe féminin.

Citation de citation

« La technologie de reconnaissance faciale est également connue pour fonctionner relativement bien sur les visages blancs et masculins, alors qu’elle présente un taux élevé d’inexactitude sur les personnes de couleur, en particulier si elles sont de sexe féminin. »

Je ne pense pas que les autorités chinoises apprécies, cette contre publicité sur leurs formidables outils de surveillance…

Sinon, plus sérieusement, j’ai projet un de ces quatre de synthétiser via un graphique, dessin, visuel,…, les différentes ensembles de sources de : pistage/fichage/profilage/utilisations/… (si il n’existe pas déjà sur les Internets).

Il seraient liées avec des exemples structurés de revues de presse de ce type.

Cela permettrait aussi de définir des mots clefs à utiliser – pour les prochaines revue de presses – pour lier finement en 3eme niveaux les actus de ce futur visuel pédagogique.

Le ministère de l’Intérieur profite du renouvèlement de son marché de capteurs d’empreintes digitales et de lecteurs de documents d’identité pour investir 1,6 million d’euros dans des « solutions de prises d’images faciales », plus 21 millions de « capteurs nomades d’empreintes digitales doigts et palmaires ».

Ce dernier aura donc mis un an de plus à être préparé, et estime à 21 millions d’euros le coût des 7 000 capteurs nomades de contrôles biométriques « en bord de route » que le ministère compte acquérir, soit 3 000 euros le terminal.

La journaliste anglaise Cristina Criddle a été traquée par TikTok, après avoir mené une enquête sur les conditions de travail à Londres au sein du réseau social. L’entreprise chinoise s’est servie du compte dédié à l’animal de compagnie de la reporter pour tenter de remonter jusqu’à ses sources.

On voit qu’en l’espace d’un mois, les drones ont été utilisés à une cinquantaine de reprises pour des événements importants où effectivement, il peut y avoir des risques pour l’ordre public, mais aussi pour des événements insignifiants. On a l’impression que les préfets ont très rapidement pris l’habitude d’utiliser des drones, d’ailleurs pas toujours en respectant le cadre légal. Des tribunaux administratifs ont suspendu certains arrêtés et parfois même des arrêtés ont été publiés après l’utilisation des drones [alors que la loi oblige à publier l’arrêter 48 heures avant l’utilisation, ndlr].

Le ministre des Comptes publics a annoncé un projet de fusion de la carte d’identité et de la carte Vitale afin de lutter contre la fraude sociale lors des prestations de soins. La CNIL attire l’attention sur le nécessaire respect des principes relatifs à la protection des données.

La carte Vitale n’étant pas obligatoire, la loi devra prévoir la possibilité pour l’assuré de s’opposer à l’inscription de son numéro de sécurité sociale sur son titre d’identité, et des alternatives à l’utilisation de la carte d’identité devront être maintenues.

La Federal Trade Commission (FTC) des États-Unis a accusé cette semaine les divisions Ring et Alexa d’Amazon d’un nombre impressionnant de violations liées à la vie privée. Amazon est accusé d’avoir permis aux employés des divisions Ring et Alexa d’espionner les clients, de créer une atmosphère propice aux intrusions des pirates informatiques et de conserver illégalement les enregistrements de voix d’enfants effectués par son assistant vocal. Amazon est condamné à payer plus de 30 millions de dollars d’amendes.

Un fabricant de cartes mères a installé une porte dérobée dans le micrologiciel de millions d’ordinateurs sans même avoir un verrou approprié sur cette entrée. Ce mécanisme dans le firmware des cartes mères Gigabyte pourrait permettre à des pirates d’installer des logiciels malveillants sur des millions d’ordinateurs.

Un service VPN gratuit bien connu, SuperVPN , fait l’objet de graves allégations concernant la fuite de plus de 360 millions d’enregistrements de données d’utilisateurs en ligne. La faille a exposé une grande quantité d’informations sensibles, notamment des adresses électroniques, des adresses IP d’origine, des enregistrements de géolocalisation, des identifiants uniques d’utilisateurs et des références à des sites web visités.

Le Sénat a adopté en première lecture, mercredi 7 juin 2023, une proposition de loi visant à renforcer les moyens de lutte contre le terrorisme et le cyberespionnage. Ce texte, porté par le groupe Les Républicains, autorise notamment les services de renseignement à activer à distance les caméras ou les micros des téléphones portables ou des ordinateurs des personnes suspectées de menacer la sécurité nationale.

Des centaines de perquisitions aux domiciles des militants et interpellations dans toute l’Allemagne, ordonnées par l’Office Fédéral Allemand de la police criminelle, ont conduit à l’arrestation de 15 militants, de « Dernière génération », mouvement qui œuvre pour une désobéissance civile et pacifique face à la catastrophe climatique.

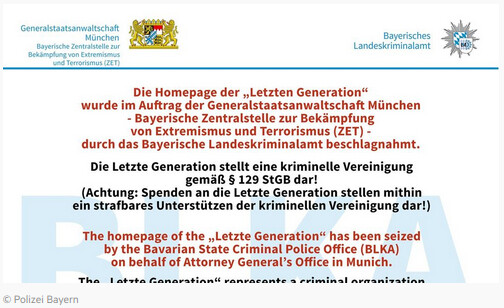

Le site Web « Die letzte Generation » a été confisqué (hacké) par la police criminelle allemande sur demande du Procureur de la République Fédérale.

On pouvait y voir ceci sur la page d’accueil :

Le porte-parole du ZET (Office central de lutte contre l’extrémisme et le terrorisme) a déclaré que ce mouvement écologiste représente une organisation criminelle, conformément au §129 du code pénal.

Le mouvement écologiste a ouvert, depuis, un nouveau site web – letztegeneration.org – et mets en garde les citoyens contre les nouvelles mesures prises, par l’État allemand, visant à intimider tout citoyen ayant effectué un don à cette organisation pacifique.

Une première dans l’Union Européenne ! … …

La CNCTR relève que, pour la première fois depuis 2015, le nombre de personnes surveillées par des techniques de renseignement a diminué, passant de 22 958 personnes en 2021 à 20 958 en 2022, alors même que le recours à ces techniques a, lui, continué de progresser, pour atteindre 89 502 demandes d’autorisation de surveillance cette année, soit son plus haut niveau de constaté depuis l’installation de la commission. Si, comme les années précédentes, les techniques les moins intrusives, consistant à recueillir des métadonnées, restent les plus utilisées, les services ont davantage recouru en 2022 à des techniques affectant le plus la vie privée : ensemble, les demandes de sonorisation, de captation d’images dans un lieu privé ou de recueil de données informatiques affichent une progression de près de 30% sur un an.

D’après plusieurs documents consultés par Investigate Europe, plusieurs pays dont la France et l’Allemagne, font pression sur les négociations européennes concernant la liberté des médias. Le risque : donner la possibilité aux États de surveiller les communications des journalistes.

La Privacy Sandbox est officiellement entrée en action hier. Tandis que d’un côté Google vante un meilleur respect de la vie privée, elle prépare de l’autre une nouvelle API déjà entourée d’une aura sulfureuse. Nommée Web Environment Integrity, elle aurait la capacité de mettre en échec les bloqueurs de publicité.

La saisie de données biométriques est devenue courante dans les contextes de migration, où la numérisation de l’iris est une condition préalable à l’obtention d’un aide humanitaire. En 2019, le Programme alimentaire mondial des Nations unies s’est associé à la société Palantir pour optimiser ces opérations, qui touchent aujourd’hui 160 millions de personnes dans 120 pays. Worldcoin a adopté une rhétorique similaire à celle de ces organisations. En effet, dans les deux cas, la numérisation de l’iris est présentée comme un outil important qui assurera une distribution équitable des ressources, qu’il s’agisse de cryptomonnaie ou d’aide et de nourriture.

Selon des rapports d’organe de presse à l’instar du Washington Post ou du New York Times, X utilise son raccourcisseur de liens t[dot]co pour appliquer ce ralentissement. Lorsqu’on clique sur un lien vers l’un des sites web affectés sur X, il y a un délai de cinq secondes avant que l’URL du site web ne commence à se charger. Ce délai a été remarqué par des utilisateurs sur des forums spécialisés et confirmé par des analyses des journalistes

Tout est parti d’une publication sur le forum Hacker News le 6 août 2023, qui indique que les conditions d’utilisation de Zoom permettent désormais au logiciel de s’entraîner avec de l’IA avec le contenu des utilisateurs — sans qu’il soit possible de refuser. Peu après la publication de l’article, les conditions d’utilisation de Zoom sont d’ailleurs amendées, afin de rajouter en gras une nouvelle ligne : « nonobstant ce qui précède, Zoom n’utilisera pas le Contenu Client audio, vidéo ou de chat pour entraîner nos modèles d’intelligence artificielle sans votre consentement ». Le texte de Smita Hashim tente de rassurer les utilisateurs. Mais dans les faits, les choses sont légèrement différentes. Numerama a fouillé tous les réglages disponibles sur Zoom, et il n’y a pas d’option possible pour faire en sorte que ses données ne soient jamais utilisées pour de l’entraînement d’IA.